Pour Trouver Ou Découvrir Une Faille De Sécurité Ou Une Faille Dans Le Système. Poignées à La Main Loupe Se Concentrant Sur Le Mot Photo stock - Image du danger, situez: 269115566

PUISSANCE 10 / LE SYSTEME LE PLUS EFFICACE POUR GAGNER AU LOTOFOOT: Jouez 10 triples pour 90 € de mise au lieu de 59 049 € / Exploitez la faille du Lotofoot : Maldoff, Jean-Pascal: Amazon.fr: Livres

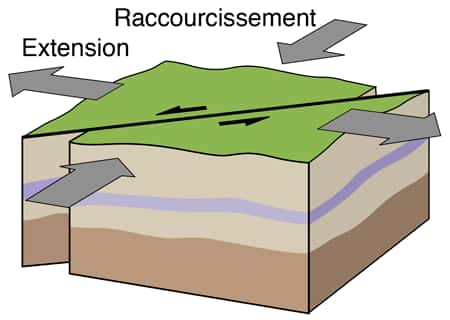

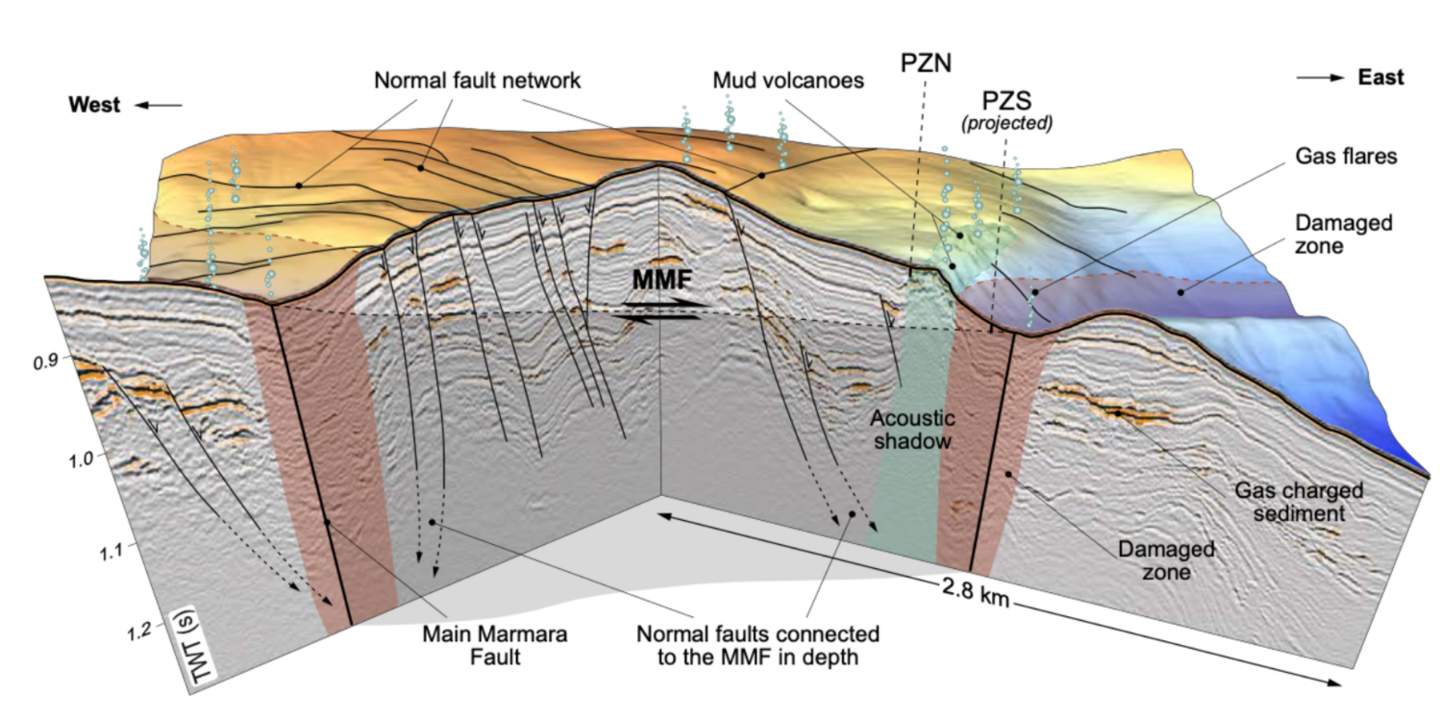

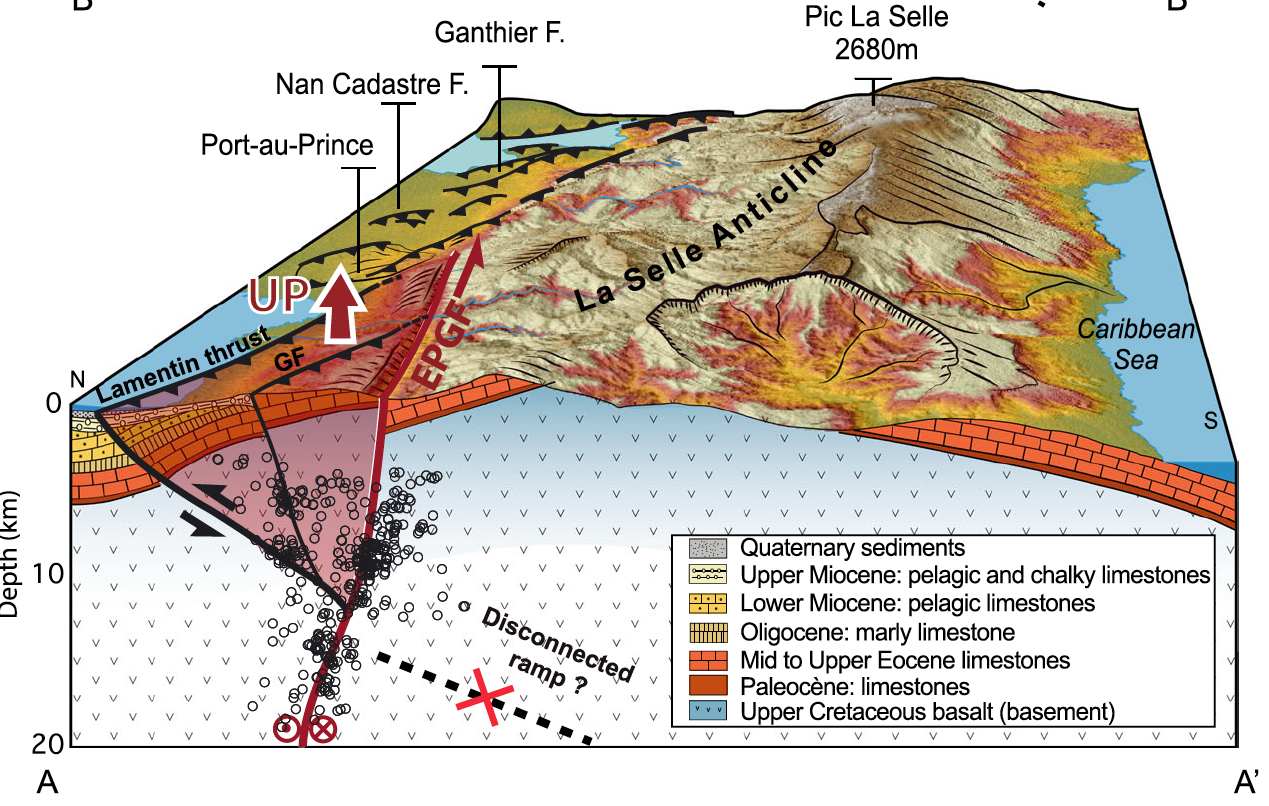

Des failles actives mises en évidence dans la ville de Port-au-Prince et son agglomération | CNRS Terre & Univers

Faille du système de cyberattaque. Texte de vulnérabilité dans le système binaire ascii art style, code sur l'écran de l'éditeur. Texte en anglais, texte anglais Photo Stock - Alamy